تخيل أنك تحاول الدخول إلى متجر إلكتروني لشراء منتج، لكن فجأة يغلق الموقع تمامًا ولا يمكنك الوصول إليه. هذا ما تفعله هجمات حجب الخدمة الموزعة (DDoS). ببساطة، هي محاولة لإغراق خادم أو شبكة بفيض هائل من الطلبات المزيفة، مما يمنع المستخدمين الحقيقيين من الوصول إلى الخدمات التي يريدونها.

كيف تعمل هجمات حجب الخدمة الموزعة DDoS؟

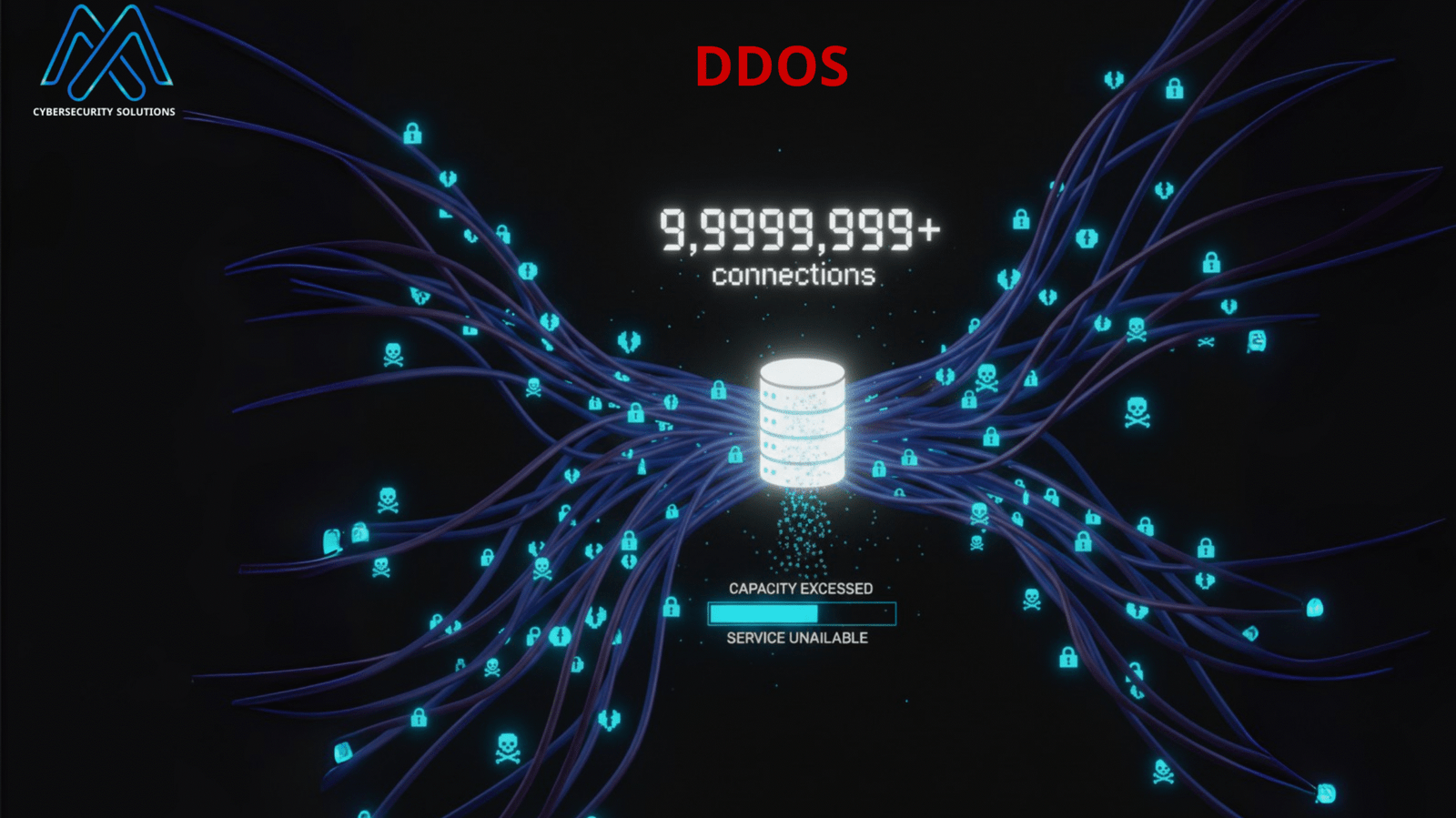

المبدأ الأساسي لهذه الهجمات بسيط جداً. إذا كان لدى خادم موقع إلكتروني قدرة على التعامل مع 1000 زائر في نفس اللحظة، فإن هجوم DDoS يرسل إليه مليون طلب في نفس اللحظة. هذا الفيض الهائل من الطلبات المزيفة يستهلك جميع موارد الخادم، مثل قوة المعالجة وعرض النطاق الترددي، مما يجعله غير قادر على الاستجابة للطلبات الشرعية.

لتنفيذ هذا الهجوم، يستخدم المهاجمون شبكة من الأجهزة المخترقة، تُعرف باسم “شبكة الروبوتات” (Botnet). يمكن أن تتكون هذه الشبكة من آلاف أو حتى ملايين الأجهزة مثل أجهزة الكمبيوتر الشخصية، الهواتف الذكية، وحتى أجهزة إنترنت الأشياء (IoT) التي تم الاستيلاء عليها دون علم أصحابها. كل جهاز في هذه الشبكة يعمل كأداة لإرسال الطلبات المزيفة نحو الهدف المحدد.

أنواع هجمات حجب الخدمة الموزعة DDoS

هناك أنواع متعددة من هذه الهجمات، تختلف في الطريقة التي تستهدف بها أنظمة الضحية:

- هجمات الحجم (Volume-based attacks): هي أبسط أنواع الهجمات وأكثرها شيوعاً. تعتمد على إغراق الشبكة بكمية هائلة من البيانات غير المرغوب فيها، مما يستهلك عرض النطاق الترددي بالكامل.

- هجمات البروتوكول (Protocol attacks): تستهدف نقاط ضعف في بروتوكولات الشبكة نفسها، مثل هجمات SYN flood، حيث يرسل المهاجم عددًا هائلاً من طلبات الاتصال التي لا تكتمل أبداً، مما يؤدي إلى استهلاك موارد الخادم.

- هجمات طبقة التطبيق (Application layer attacks): تستهدف تطبيقات معينة مثل خوادم الويب. هذه الهجمات أكثر تعقيداً لأنها تحاكي سلوك المستخدم الحقيقي (مثل ملء نموذج أو البحث في قاعدة بيانات)، مما يجعل من الصعب التمييز بينها وبين الطلبات الشرعية.

لماذا تحدث هجمات حجب الخدمة الموزعة DDoS؟

قد تكون دوافع المهاجمين متنوعة، منها:

- الابتزاز المالي: يهدد المهاجمون بشن هجوم DDoS ما لم يتم دفع فدية.

- الانتقام: يقوم شخص أو مجموعة بشن الهجوم للانتقام من شركة أو مؤسسة بسبب خلاف ما.

- النشاط السياسي أو الاجتماعي: تُستخدم هذه الهجمات كوسيلة للاحتجاج على مواقف سياسية أو اجتماعية.

كيفية الحماية من هجمات DDoS

لحسن الحظ، توجد حلول للحماية من هذه الهجمات. أهمها:

- استخدام خدمات الحماية السحابية: شركات مثل Cloudflare و Akamai متخصصة في توفير طبقات حماية سحابية. تعمل هذه الخدمات كدرع بين موقعك والإنترنت، حيث تقوم بفلترة حركة البيانات وتحديد الطلبات المزيفة قبل وصولها إلى خادمك.

- التخطيط للاستجابة: يجب أن يكون لدى الشركات خطة واضحة للتعامل مع الهجوم في حال حدوثه، تتضمن الاتصال بمزود الخدمة وتفعيل أدوات التخفيف.

تعد هجمات DDoS تهديداً خطيراً يؤثر على استمرارية الأعمال وثقة المستخدمين. فهم طريقة عملها هو الخطوة الأولى نحو حماية الأصول الرقمية وضمان توفر الخدمات للجميع.