هل سبق لك أن فتحت بريدًا إلكترونيًا وبدا لك غريبًا بعض الشيء؟ أو ربما رأيت خبرًا عن اختراق لبيانات شركة كبرى وتساءلت: “هل بياناتي آمنة؟” في عالمنا الرقمي اليوم، في هذا الدليل، سنكشف لك عن أخطر 5 هجمات سيبرانية يمكن أن تواجهها في حياتك اليومية، وسنزودك بالدفاعات اللازمة لتحصين عالمك الرقمي.

لم يعد الأمن السيبراني مجرد مصطلح تقني معقد يخص الخبراء فقط، بل أصبح ضرورة يومية لكل واحد منا. فبياناتنا ومعلوماتنا الشخصية معرضة للخطر أكثر من أي وقت مضى.لحسن الحظ، لا يتطلب الأمر أن تكون خبيرًا لتتمكن من حماية نفسك. كل ما تحتاجه هو الوعي ببعض التهديدات الشائعة وكيفية مواجهتها.

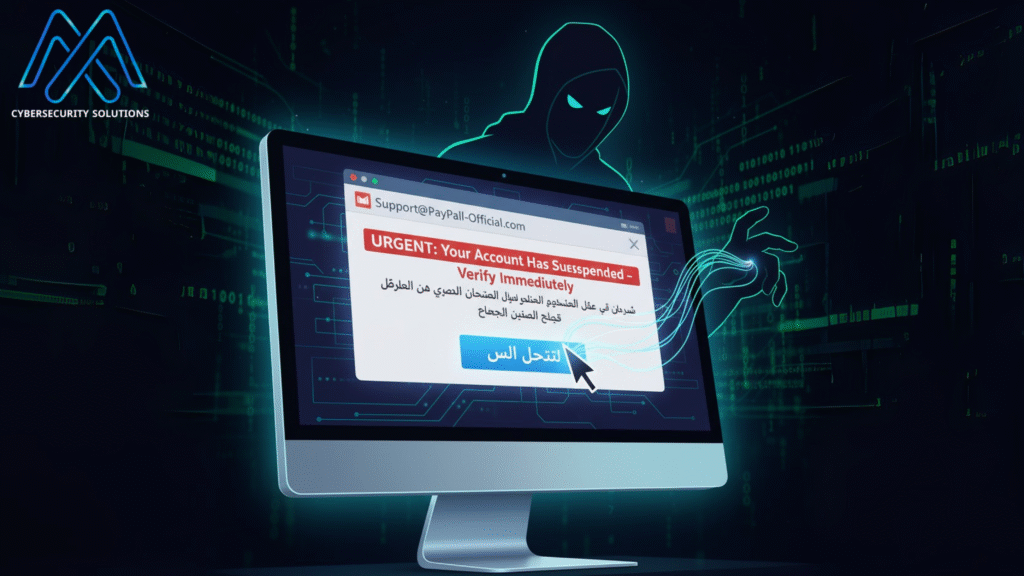

1. التصيد الاحتيالي (Phishing): طُعم الثقة

تخيل أنك تتلقى رسالة بريد إلكتروني تبدو وكأنها من بنكك أو من شركة شحن معروفة تطلب منك تحديث بياناتك أو تأكيد طلب ما. هذه هي خدعة التصيد الاحتيالي، حيث يحاول المهاجمون خداعك للكشف عن معلوماتك الحساسة (مثل كلمات المرور أو أرقام البطاقات الائتمانية) من خلال انتحال شخصية جهات موثوقة.

كيف تحمي نفسك:

- تحقق دائمًا من المرسل: هل عنوان البريد الإلكتروني مطابق تمامًا للعنوان الرسمي للجهة؟

- لا تضغط على الروابط المشبوهة: حرك مؤشر الماوس فوق الرابط (دون الضغط) لترى العنوان الحقيقي له. إذا كان يبدو غريباً، فلا تضغط.

- انتبه للأخطاء الإملائية والنحوية: غالبًا ما تحتوي رسائل التصيد على أخطاء واضحة.

- تواصل مباشرة: إذا كنت في شك، اتصل بالجهة المعنية عبر قنواتها الرسمية (موقعها الرسمي، رقم هاتفها المعتمد) بدلاً من الرد على البريد الإلكتروني.

2. البرامج الضارة (Malware): المتسلل الصامت

البرامج الضارة هي مصطلح شامل يضم الفيروسات، الديدان، أحصنة طروادة، وبرامج التجسس. هذه البرامج مصممة لإلحاق الضرر بجهاز الكمبيوتر أو الهاتف الخاص بك، سرقة بياناتك، أو حتى السيطرة عليه دون علمك. يمكن أن تصل إليك من خلال تنزيلات غير موثوقة، مرفقات البريد الإلكتروني، أو حتى زيارة مواقع ويب مصابة.

كيف تحمي نفسك:

- استخدم برنامج مكافحة فيروسات موثوقًا: حافظ على تحديثه بانتظام.

- كن حذرًا عند تنزيل الملفات: تأكد من أن مصدرها موثوق به.

- لا تفتح مرفقات البريد الإلكتروني المشبوهة: حتى لو بدت وكأنها من شخص تعرفه.

- قم بتحديث نظام التشغيل والتطبيقات باستمرار: التحديثات تسد الثغرات الأمنية.

3. برامج الفدية (Ransomware): احتجاز البيانات

تخيل أن جميع صورك وملفاتك المهمة يتم تشفيرها فجأة وتصبح غير قابلة للوصول، ويظهر لك طلب دفع مبلغ مالي (فدية) لاستعادتها. هذه هي برامج الفدية. يمكن أن تنتشر هذه البرامج بسرعة وتسبب خسائر فادحة للأفراد والشركات.

كيف تحمي نفسك:

- النسخ الاحتياطي المنتظم: احتفظ بنسخ احتياطية من بياناتك المهمة على جهاز تخزين خارجي أو خدمة سحابية آمنة. هذا هو دفاعك الأول والأقوى.

- كن حذرًا للغاية: نفس نصائح الحماية من البرامج الضارة والتصيد الاحتيالي تنطبق هنا.

- لا تدفع الفدية: لا يوجد ضمان لاستعادة بياناتك، والدفع يشجع المهاجمين.

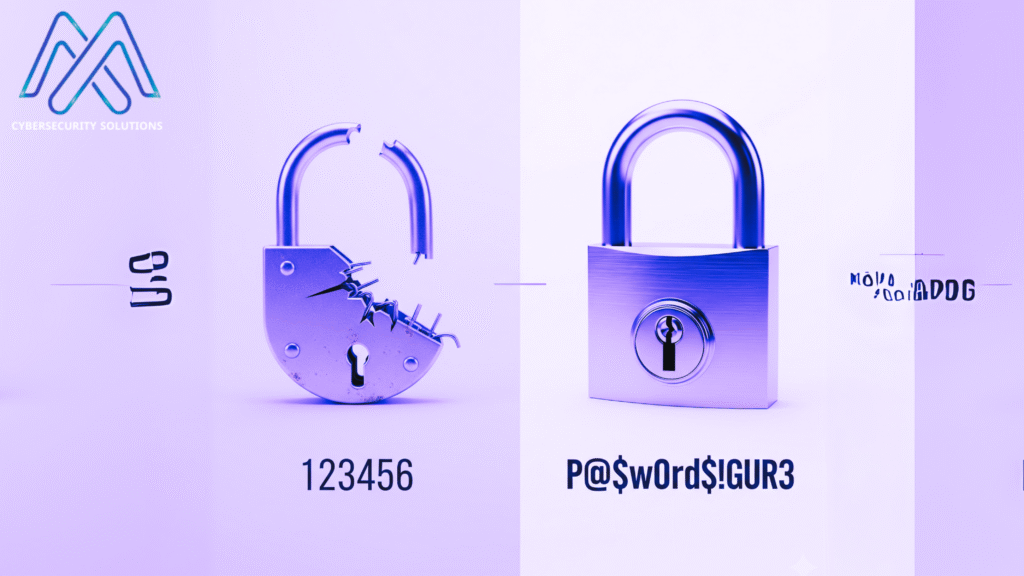

4. هجمات كلمة المرور (Password Attacks): نقطة الضعف الشائعة

كلمة المرور هي مفتاحك لعالمك الرقمي. الهجمات على كلمات المرور تشمل التخمين، أو استخدام برامج لكسر كلمات المرور الضعيفة، أو حتى سرقتها عبر تسريبات البيانات. إذا كانت كلمة مرورك سهلة التخمين أو تستخدمها في عدة مواقع، فأنت في خطر.

كيف تحمي نفسك:

- استخدم كلمات مرور قوية وفريدة: يجب أن تتكون من 12 حرفًا على الأقل، وتجمع بين الأحرف الكبيرة والصغيرة، الأرقام، والرموز.

- لا تعيد استخدام كلمات المرور: استخدم كلمة مرور مختلفة لكل حساب مهم.

- فعل المصادقة الثنائية (2FA/MFA): هذه الطبقة الإضافية من الأمان تجعل من الصعب على المخترقين الوصول إلى حساباتك حتى لو حصلوا على كلمة المرور.

- استخدم مدير كلمات مرور (Password Manager): سيساعدك على إنشاء وتخزين كلمات مرور قوية ومعقدة بأمان.

اليك هنا افضل ممارسات كلمات المرور

5. هجمات الوسيط (Man-in-the-Middle – MITM): اعتراض الاتصالات

عندما تتصل بشبكة Wi-Fi عامة وغير آمنة (في مقهى، مطار، أو فندق)، يمكن للمهاجمين اعتراض اتصالاتك والتنصت عليها، وسرقة معلوماتك أثناء انتقالها. هذا لأن الشبكات المفتوحة لا تقوم بتشفير البيانات.

كيف تحمي نفسك:

- تجنب إجراء المعاملات الحساسة: لا تقم بإجراء عمليات مصرفية أو تسوق عبر الإنترنت عند الاتصال بشبكات Wi-Fi عامة.

- استخدم شبكة افتراضية خاصة (VPN): تقوم الـ VPN بتشفير اتصالك بالإنترنت، مما يجعل اعتراض بياناتك أمرًا صعبًا للغاية.

- تحقق من وجود “HTTPS”: تأكد من أن عنوان الموقع يبدأ بـ “https://” (مع وجود قفل أخضر)، فهذا يعني أن الاتصال مشفر.

نصيحة اخيرة :

الأمن السيبراني رحلة مستمرة، مع تزايد التهديدات، يجب أن تتطور دفاعاتنا باستمرار. من خلال تطبيق هذه النصائح الأساسية، فإنك تخطو خطوات كبيرة نحو تأمين حياتك الرقمية. تذكر دائمًا أن الوعي هو خط دفاعك الأول.

لا تدع المخاوف الأمنية تعيقك عن الاستمتاع بعالم الإنترنت. كن ذكيًا، كن يقظًا، وكن آمنًا.

ما هي الخطوة الأولى التي ستتخذها اليوم لتحسين أمنك السيبراني؟ شاركنا في التعليقات!